Social engineering (hay tấn công phi kỹ thuật) là hình thức tấn công mà đối tượng tấn công tác động trực tiếp đến tâm lý con người để đánh cắp thông tin, dữ liệu của cá nhân và tổ chức. Đối tượng tấn công có thể mạo danh là nhân viên, kỹ thuật viên, công an, hay các nhà nghiên cứu… và đề nghị người dùng cung cấp thông tin xác thực để thực hiện một việc nào đó. Nhóm tin tặc sẽ đặt câu hỏi nhằm thu thập thông tin từ người dùng, nếu không thu thập đủ thông tin từ một nguồn, đối tượng có thể liên hệ với một nguồn khác cùng tổ chức và dựa vào những thông tin đánh cắp được để tăng thêm độ tin cậy.

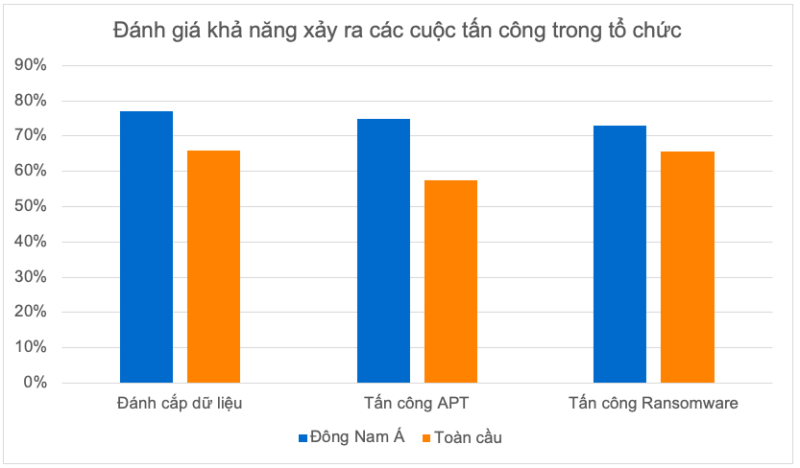

Theo các chuyên gia Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), Cục An toàn thông tin, Bộ TT&TT, các hình thức tấn công Social engineering tiêu biểu có thể kể đến là Phishing, Vishing và Smishing.

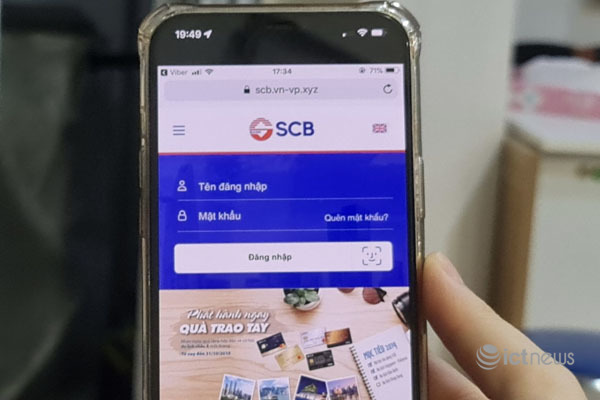

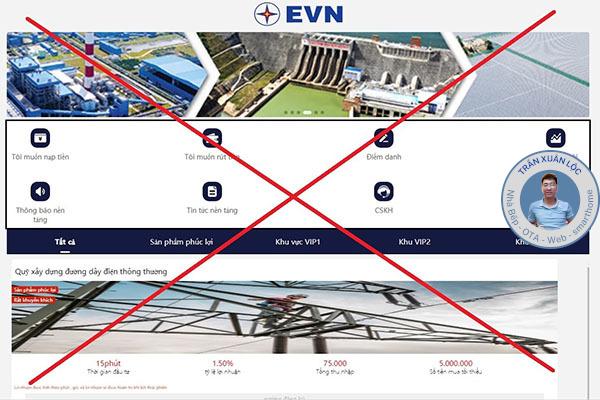

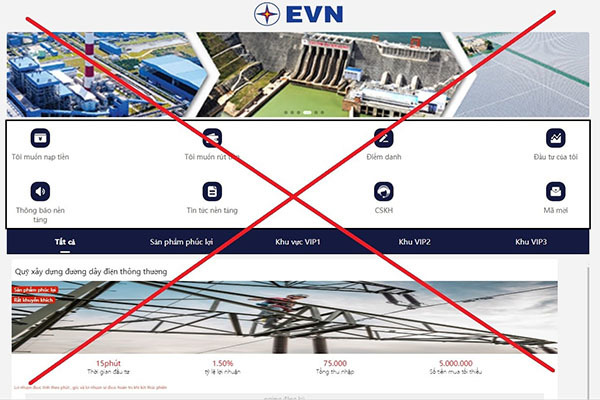

Trong đó, Phishing đang phổ biến nhất. Các cuộc tấn công Phishing sử dụng email hoặc trang web độc hại để thu thập thông tin cá nhân bằng cách giả mạo cơ quan, tổ chức, ngân hàng, công ty cung cấp dịch vụ thiết yếu như điện, nước hoặc đại diện cơ quan chức năng… Đối tượng có thể gửi email giả mạo thông báo về các mối nguy hại và yêu cầu người dùng cung cấp thông tin và chúng có thể dùng những thông tin đó để đánh cắp tài khoản .

|

| Từ đầu năm 2022 đến nay, có hơn 2.624 các cuộc tấn công Phishing được người dùng cảnh báo tới trang canhbao.ncsc.gov.vn (Ảnh minh họa: Internet) |

Các cuộc tấn công Phishing có thể bắt nguồn, lợi dụng uy tín của nhiều loại hình tổ chức khác nhau: một tổ chức từ thiện, ngân hàng, chứng khoán hay những sự kiện lớn như các cuộc bầu cử chính trị, sự lo ngại về kinh tế, dịch bệnh và thiên tai… Theo ghi nhận của NCSC, từ đầu năm 2022 đến nay, có hơn 2.624 các cuộc tấn công Phishing được người dùng cảnh báo tới trang canhbao.ncsc.gov.vn

Vishing là hình thức tấn công Social engineering sử dụng giọng nói, kết hợp với các hình thức khác nhằm đánh lừa nạn nhân gọi đến một số điện thoại đã cung cấp sẵn để tiết lộ thông tin cá nhân. Nhóm tấn công lợi dụng sự tin tưởng của người dùng và lỗ hổng trong tính năng bảo mật của điện thoại để thực hiện các cuộc tấn công. Tấn công Vishing nâng cao có thể thực hiện thông qua các cuộc gọi Internet Protocol (VoIP) cho phép đối tượng dễ dàng mạo danh người gọi.

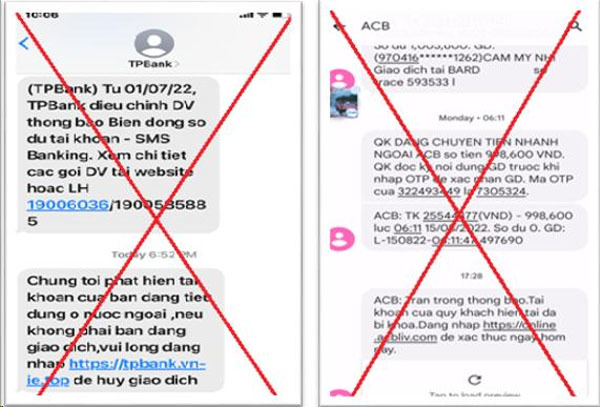

Với Smishing, đây là hình thức tấn công Social engineering thông qua SMS. Tin nhắn văn bản có thể chứa các liên kết như trang web độc hại, địa chỉ, email hoặc số điện thoại. Khi người dùng nhấn vào liên kết có thể tự động mở cửa sổ trình duyệt. Việc kết hợp cuộc gọi, email, SMS và website làm tăng khả năng người dùng trở thành nạn nhân của các hoạt động lừa đảo.

Cách nhận biết thư điện tử, tin nhắn lừa đảo

Để giúp người dùng phòng tránh các hình thức tấn công Social engineering, nhất là tấn công Phishing, các chuyên gia NCSC đã có hướng dẫn cách thức nhận biết thư điện tử và tin nhắn lừa đảo.

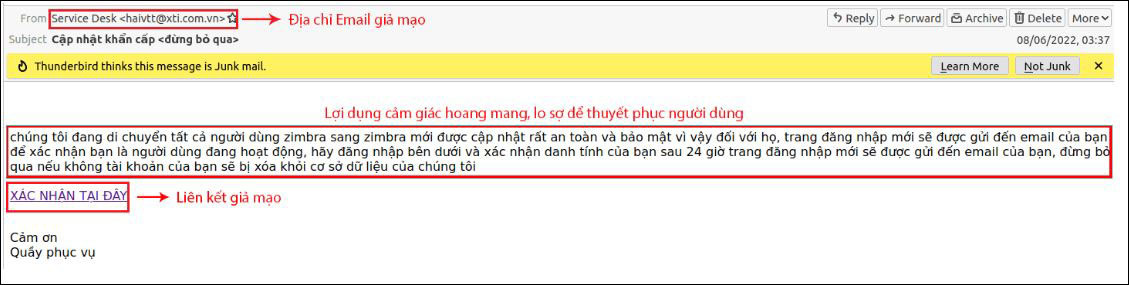

Với thư điện tử lừa đảo, đối tượng thường sử dụng địa chỉ email gần giống với email của cơ quan, tổ chức hợp pháp bằng cách bỏ qua hoặc thay đổi một vài ký tự trong địa chỉ email.

Bên cạnh đó, nhóm tấn công thường sử dụng những lời chào chung như “Kính gửi Quý khách hàng” hoặc “Thưa Ông/Bà”, việc thiếu thông tin liên hệ là một trong những dấu hiệu giúp nhận biết một email lừa đảo. Một cơ quan, tổ chức đáng tin cậy sẽ gọi cụ thể bằng tên và cung cấp thông tin liên hệ của họ.

Người dùng có thể nhận biết thư điện điện tử lừa đảo qua liên kết giả mạo. Các email có liên kết và liên kết đính kèm không khớp với nội dung trong email buộc người dùng phải nhấn vào link để cung cấp thông tin nhiều khả năng là dấu hiệu của một trang web giả mạo. Đối tượng có thể sử dụng dịch vụ rút ngắn URL hoặc thay đổi ký tự có trong liên kết đó.

Về file đính kèm, email chứa file đính kèm yêu cầu người dùng tải xuống và mở file có thể chứa phần mềm độc hại. Đối tượng lợi dụng cảm giác hoang mang để thuyết phục người dùng tải xuống file đính kèm mà không kiểm tra trước. Lỗi chính tả, cấu trúc ngữ pháp và định dạng không nhất quán là một dấu hiệu khác cho thấy một email lừa đảo.

|

| Một mẫu thư điện lừa đảo thu thập thông tin cá nhân của người dùng. |

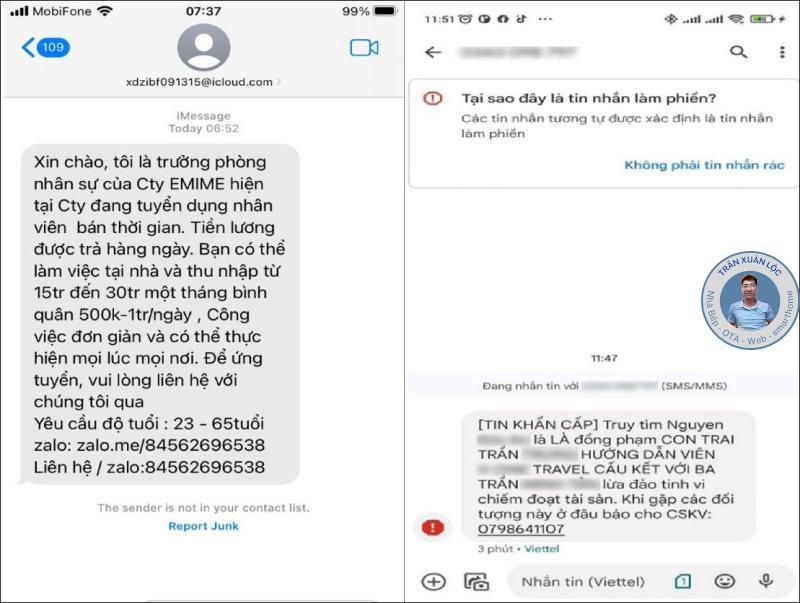

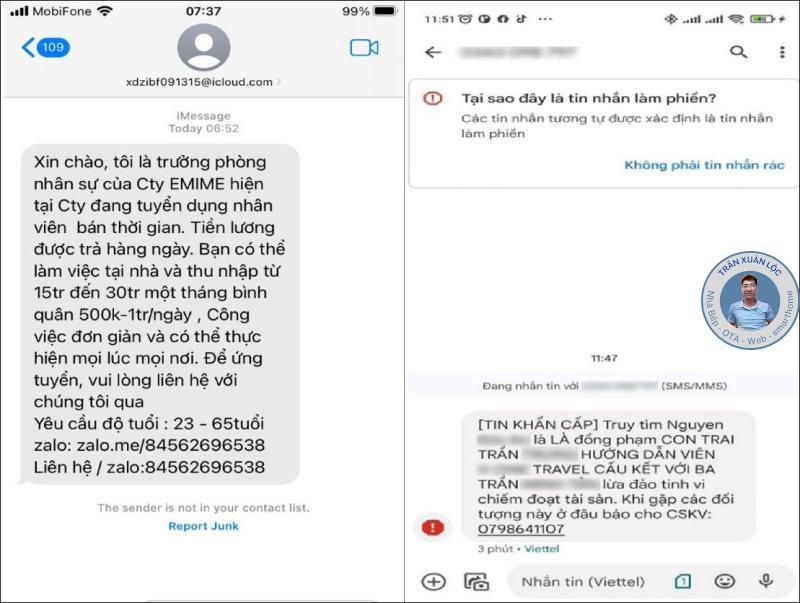

Tương tự như thư điện tử giả mạo, các tin nhắn lừa đảo cũng gây ra cho người dùng nhiều phiền toái. Các đối tượng sẽ gửi tin nhắn SMS đến người dùng với các nội dung như: thông báo trúng thưởng, hoặc thông báo tài khoản ngân hàng của người dùng gặp sự cố và cần giải quyết trong thời gian ngắn.

|

| Một số tin nhắn lừa đảo người dùng. |

Đối tượng có thể sử dụng tên thương hiệu, tên ngân hàng (SMS brandname) và gắn kèm liên kết dẫn đến trang web giả mạo, liên kết này có tên gần giống với trang web chính thức của các thương hiệu, ngân hàng.

Không những thế, đối tượng tấn công có thể giả mạo công an gửi tin nhắn truy nã, lệnh bắt giữ để yêu cầu người dùng cung cấp căn cước công dân, số điện thoại…và thực hiện theo hướng dẫn của chúng.

Chuyên gia NCSC lưu ý: Các cơ quan chức năng khi liên hệ làm việc sẽ không thông qua tin nhắn, cuộc gọi hay bất kỳ hình thức làm việc online nào.

Vân Anh